10 posts sur le sujet "sécurité"

Que jette la première pierre celui qui n'a jamais exécuté un script sans savoir exactement ce qu'il faisait ou sans comprendre les risques…

Read more

"Rien au monde n’est aussi mou et fluide que l’eau. Mais pour dissoudre le dur et l’inflexible, rien ne la surpasse" — Tao te king Scattered…

Read more

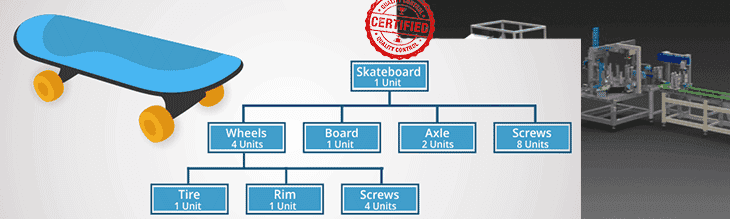

Un SBOM est le graphe des dépendances d'un logiciel de façon à pouvoir identifier ce qui se trouve dans sa chaîne d'approvisionnement. J'ai…

Read more

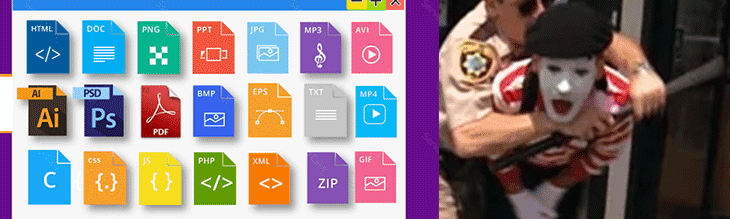

Le Multipurpose Internet Mail Extension est ce qui se cache derrière l'acronyme MIME. Il s'agit d'une solution proposée par Bell Labs en…

Read more

Une bonne stratégie de backup de fichiers est de conserver une copie des fichiers sur un autre support physique que l'original ainsi qu'une…

Read more

Shadow IT (parfois Rogue IT) est un terme fréquemment utilisé pour désigner des systèmes d'information et de communication réalisés et mis…

Read more

Vos données valent leur pesant d'or, alors pourquoi les confier à n'importe quel géant d'Internet ? Google docs et Microsoft 365 assurent la…

Read more

Le 8 décembre dernier, la firme de sécurité américaine FireEye a divulgué avoir été victime d'une attaque majeure lors de laquelle des…

Read more

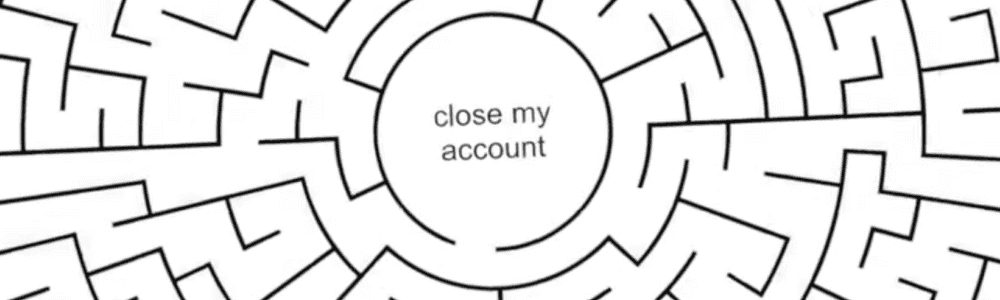

Les Dark Patterns sont des éléments du design d'interface volontairement conçus pour conduire les utilisateurs à poser des actions…

Read more

Le web est propulsé par le protocole HTTP depuis sa création. Cet acronyme signifie HyperText Transfer Protocol. Ce protocole appartient à…

Read more